Maria Chindamo, dieci anni fa l'omicidio. Il ricordo del fratello Vincenzo

Elena CiccarelloDirettrice responsabile lavialibera

7 giugno 2024

L'Olanda è stata la prima ad andare alle urne per le elezioni parlamentari europee 2024 che si stanno svolgendo in questi giorni nei 27 paesi dell'Unione. E anche la prima a essere colpita dagli attacchi informatici firmati dagli hacker pro-Russia NoName(057)16 e HackNet, tra gli altri, che hanno messo ko alcuni siti centrali per le attività del Paese, ad esempio quello del ministero della Giustizia, e i portali di diversi partiti politici. Forse non sarà l'unica. Anche l'Italia, che si recherà ai seggi l'8 e il 9 giugno 2024, è da tempo nel mirino di NoName(057)16, come dimostrano i dati forniti in anteprima a lavialibera da parte dell'Agenzia per la cybersicurezza nazionale (Acn).

Al primo quadrimestre 2024, si contano ai danni di soggetti italiani 179 attacchi DDoS: + 22% rispetto all'ultimo quadrimestre del 2023. 70 quelli rivendicati da hacker con motivazioni politiche: l’Italia è al terzo posto, dopo Romania e Slovenia, nell'Ue e al nono posto nel mondo per numero di rivendicazioni

Al primo quadrimestre 2024, si contano ai danni di soggetti italiani 179 attacchi Distributed Denial of Service (DDoS), traducibile come Negazione distribuita del servizio. I DDoS sono una minaccia cyber che consiste nel tempestare di richieste un sito fino a metterlo ko e renderlo irraggiungibile. L'aumento è del 22 per cento rispetto ai 147 episodi dell’ultimo quadrimestre 2023. Non solo. Settanta DDoS sono stati rivendicati da hacktivisti, con un incremento del 17 per cento. Erano stati 60 nell'ultimo quadrimestre del 2023. Proprio NoName(057)16 è stato il gruppo più attivo, contando il 48,6 per cento degli attacchi. Numeri che piazzano l’Italia al terzo posto, dopo Romania e Slovenia, nell'Unione europea e al nono posto nel mondo per numero di rivendicazioni.

Tutti i nostri articoli sui mondi digitali

"Da inizio 2024 registriamo un forte incremento di DDoS", conferma a lavialibera il prefetto Bruno Frattasi, nominato direttore dell'Agenzia a marzo 2023, dopo essere stato capo di gabinetto dell'ex ministro dell'Interno Luciana Lamorgese, durante l'esecutivo del secondo governo di Giuseppe Conte e, poi, di Mario Draghi. Per Frattasi la crescita di questa minaccia informatica è legata all'aumento dei conflitti in corso nel mondo, e al posizionamento politico del nostro Paese, ma precisa che non teme una compromissione del voto in senso stretto. “Non ci sono evidenze”.

Particolare attenzione, in queste ore, si sta prestando alle infrastrutture elettorali. In un'intervista rilasciata a 1234, podcast di Sky Tg 24 dedicato alla sicurezza informatica, il direttore della Polizia postale Ivano Gabrielli ha dichiarato che verranno implementati dei protocolli operativi ad hoc. "Ad urne aperte sarà operativa una war room (un'unità operativa centralizzata, ndr), di cui farà parte anche l'Acn. Lavoreremo per monitorare che il flusso di dati elettorali non sia in qualche modo turbato da ingerenze esterne", aggiunge Frattasi.

Intanto, nella notte tra il 5 e il 6 giugno 2024, un cyber attacco – di cui non sono ancora chiare né le modalità né le motivazioni – ha compromesso la rete informatica dell'Asst Rhodense, che comprende gli ospedali lombardi di Garbagnate, Rho e Bollate, mandando in tilt molti servizi sanitari: sospesi sia gli invii di ambulanze sia gli interventi chirurgici non urgenti.

"Oggi si apre il voto per le elezioni parlamentari europee in tutta Europa. Le attività di questo organismo pseudo-democratico e profondamente russofobo sono ben note a tutti". Inizia così il messaggio che il collettivo NoName(057)16 ha scritto il 6 giugno scorso sulla versione inglese del proprio canale Telegram, che conta quasi ottomila iscritti (quella russa più di 50mila), annunciando ripercussioni: "Stiamo arrivando! Gloria all'Ucraina!". Per otto anni, l'Ue "ha fatto finta di non accorgersi del genocidio della popolazione del Donbas – prosegue –. Allo stesso tempo, quando la Russia ha iniziato a proteggere la popolazione pacifica della Crimea nel 2014 e i residenti del Donbas nel 2022, il Parlamento europeo, come un tipografo rabbioso, ha iniziato a emettere in massa sanzioni anti-russe senza senso. Per la russofobia e i due pesi e due misure delle autorità europee, l'infrastruttura internet europea sarà vittima degli hacker russi".

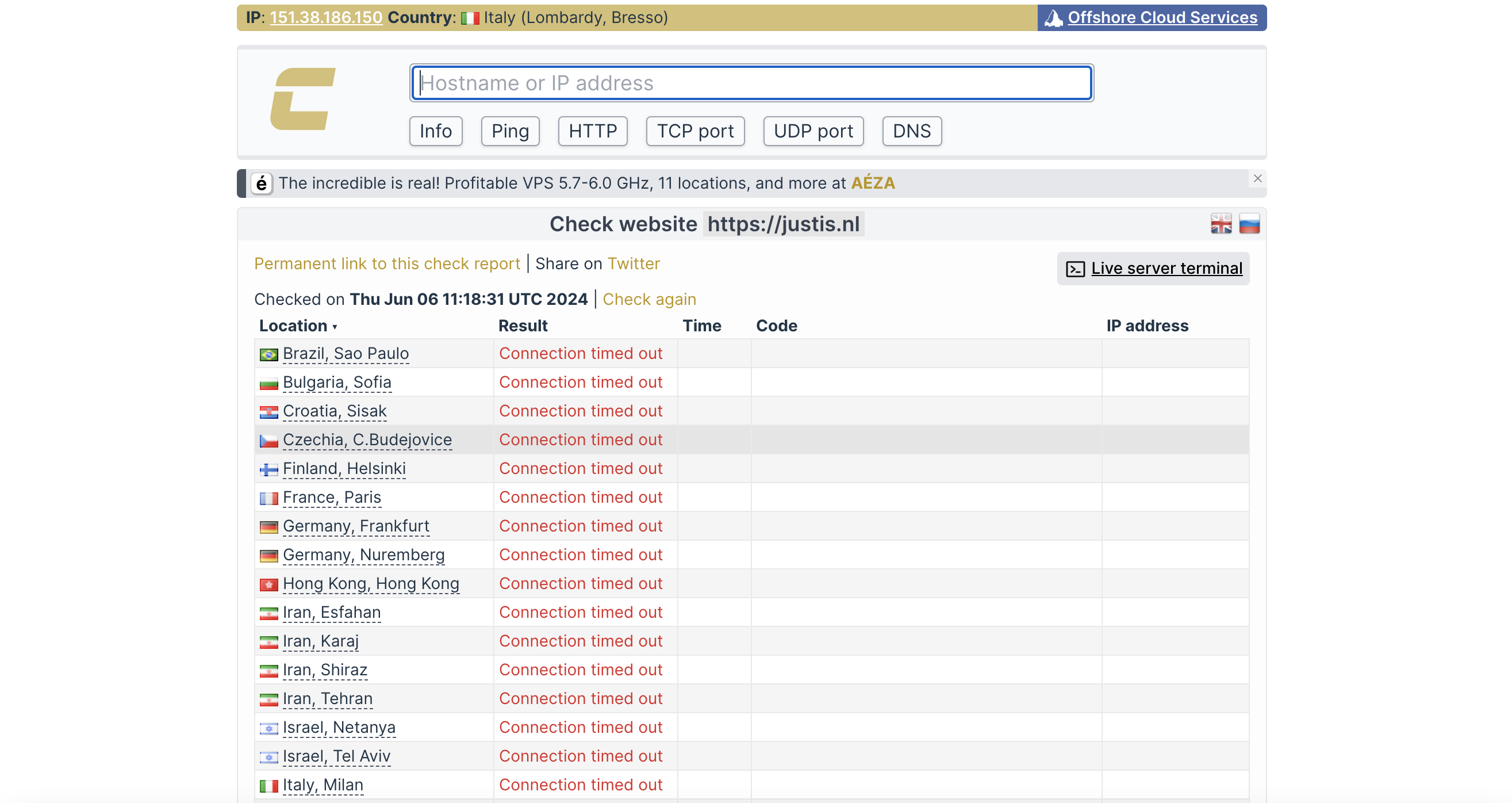

Mettono la firma i gruppi a favore di Mosca NoName057(16), People's CyberArmy, HackNeT, 22C and IAMKILLMILK, Cyberdragon, CoupTeam, Root@kali, Usersec, ma a partecipare ci sono anche "team che preferiscono mantenere l'anonimato", assicurano gli autori del post. Poche ore dopo è iniziato il fuoco contro, tra gli altri, il ministero della Giustizia dell’Olanda e la compagnia di trasporto pubblico di Amsterdam Gvb. I loro portali risultavano irraggiungibili alle 11 del mattino di ieri, ma nel pomeriggio il problema sembrava essere stato risolto. Hanno lamentato disservizi pure diversi partiti politici del paese, tra cui il Partito per la libertà (Pvv), il Forum per la democrazia (Fvd), e l'Alleanza cristiano-democratica (Cda). "Nel giorno dell'apertura delle urne, consideriamo quest'attacco come un attacco alle elezioni libere e democratiche", ha scritto quest'ultimo in un post su X (ex Twitter).

In realtà, le azioni di disturbo cyber da parte del collettivo NoName057(16) vanno avanti da marzo 2022 e si sono intensificate negli ultimi mesi. Il collettivo, considerato composto da volontari pro-Mosca, politicamente motivati, è uno dei più attivi nel campo dei DDoS. Non si tratta di episodi di portata distruttiva, a dispetto della retorica mediatica sulla cyberguerra che ci ha prospettato scenari apocalittici. Lo stesso vale, ad esempio, per le minacce informatiche che hanno la loro matrice nell'IT Army of Ukraine, l'esercito digitale volontario creato dal Governo ucraino.

Questo non significa che non possano essere utili a danneggiare l’economia, o a supportare azioni cinetiche. Ma, come ha spiegato a Guerre di Rete daVasileios Karagiannopoulos, professore associato in cybercrime e cybersecurity dell’università di Portsmouth, ed esperto di hacktivismo, il loro contributo sta più nel creare una pressione politica che nell’avere un effetto diretto. Una battaglia comunicativa che non va sottovalutata. NoName057(16), infatti, precisa Frattasi, "rivendica le proprie azioni con toni molto enfatici. L'obiettivo è evidenziare la presunta scarsa capacità, quasi strutturale, di difesa cyber dello Stato attaccato, alimentando così una narrazione ostile nei confronti dell’Occidente. Il danno è anche reputazionale". A questo proposito è da notare che, dopo gli incidenti in Olanda, gli hacktivisti hanno tenuto a pubblicizzare su Telegram la copertura mediatica ricevuta.

Da tempo, uno dei loro fronti cyber è proprio il nostro Paese. Non a caso nel 2023 l'Italia ha registrato un'esplosione di DDoS. I numeri sono riportati nella relazione annuale realizzata dall’Acn presentata a fine aprile 2024 e relativa alle attività svolte dall'Agenzia nel 2023. L’anno scorso – si legge – sono stati rilevati 319 eventi DDoS, con un boom del 625 per cento rispetto al 2022. A farne le spese soprattutto soggetti privati, seguiti da pubbliche amministrazioni centrali, aziende del settore dei trasporti e dei servizi finanziari. La maggior parte degli eventi (248) è stata rivendicata da collettivi filorussi. Mentre un gruppo filopalestinese ha condotto una singola campagna con 15 attacchi DDoS.

"L'acuirsi delle tensioni geopolitiche ha visto l'ascesa del cyber attivismo, prima poco significativo. In particolare, gli attori in competizione guardano alla posizione politica dell'Italia con ostilità"

Episodi che Frattasi inquadra nell'ambito del cyber attivismo. Spiega: "L'acuirsi delle tensioni geopolitiche relative sia alla prosecuzione del conflitto tra Russia e Ucraina e al mutamento degli equilibri in Medio Oriente a seguito dell’attacco di Hamas a Israele, ha visto l'ascesa di questo fenomeno, prima poco significativo. In particolare, gli attori in competizione guardano alla posizione politica dell'Italia con ostilità. Questo perché l’attuale governo, in continuità con il precedente, ha preso posizione a favore dell’Ucraina e di Israele, supportando le iniziative della Nato e dell'Ue”.

Gli autori di questi attacchi "possono avere connotazioni diverse – precisa il prefetto –. Ci sono organizzazioni criminali che hanno il solo scopo di fare soldi, mentre altri soggetti sono motivati da ragioni politico-ideologiche. Tuttavia, capita anche che le esigenze si sovrappongano e la minaccia cyber venga sfruttata per più obiettivi. Un po' come facevano le organizzazioni terroristiche italiane con le rapine di autofinanziamento. Rubavano sia per incrementare la loro forza strutturale, e sostenersi economicamente, sia per motivi di propaganda".

Ecco perché Frattasi vuole anche lanciare un appello alle aziende vittime dei ransomware, cioè i software malevoli che rendono inaccessibili i dati dei computer infettati e richiedono il pagamento di un riscatto, in inglese ransom, per ripristinarli e non diffonderli. Nel 2023 l’Agenzia ha osservato 165 eventi diretti verso operatori privati e pubbliche amministrazioni, con un incremento del 27 per cento rispetto al 2022. Circa il 23 per cento degli attacchi ha interessato grandi imprese, mentre in oltre il 75 per cento dei casi sono state coinvolte piccole e medie imprese, soprattutto del settore manifatturiero.

"A breve termine alle aziende può sembrare più utile, e conveniente, pagare il riscatto. Ma questo significa fare il gioco dell’attaccante. I ransomware non vanno tollerati, ma considerati estorsioni e, quindi, denunciati alle autorità"

“A breve termine alle aziende può sembrare più utile, e conveniente, pagare il riscatto per ottenere indietro i dati e ripristinare i propri servizi. Ma questo significa fare il gioco dell’attaccante, irrobustire le sue radici e permettergli di portare avanti l’attività criminale. I ransomware non vanno tollerati, ma considerati a tutti gli effetti come delle estorsioni e, quindi, denunciati alle autorità. Le imprese devono affidarsi alla giustizia".

Le relazioni e gli affari tra criminalità cyber e criminalità organizzata

Un tema che Frattasi ha portato avanti anche in occasione del G7 cyber, che il 16 maggio 2024 ha presieduto in Farnesina. All'incontro hanno partecipato i rappresentanti dei Grandi sette (Usa, Regno Unito, Canada, Francia, Germania, Italia, Giappone e Unione Europea), che hanno condiviso idee e pratiche per affrontare le sfide informatiche. "Abbiamo affermato un principio, che bisognerà portare avanti con i modi appropriati e nelle sedi opportune, cioè la non negoziazione con il delinquente digitale. Alla richiesta del riscatto, non va intavolata una trattativa, ma opposto un netto rifiuto", afferma l'ex capo di gabinetto del Viminale.

Altro motivo di preoccupazione sono le campagne di disinformazione, sempre esistite, ma oggi potenziate dall'intelligenza artificiale generativa, cioè capace di generare contenuti partendo da certi input, e dai deepfake: immagini, video e audio realizzati per far dire o fare a personaggi pubblici cose mai dette né fatte (vittima, nei giorni scorsi, ne è stato anche il presidente di Libera e Gruppo Abele Luigi Ciotti). Nei mesi scorsi l'Europa ha fatto dei passi in avanti con il Digital Services Act (DSA), che da febbraio 2024 regolamenta il modo in cui le grandi piattaforme devono affrontare i contenuti illegali e dannosi. Ai colossi tech è stato, inoltre, chiesto di fornire dettagliate informazioni su cosa stanno facendo per attenuare i rischi associati alla diffusione di deepfake, notizie false e disinformazione.

Le fake news cinesi non sono innocue

Nei giorni scorsi, l'Ue ha individuato campagne dirette a diffondere disinformazione elettorale in diversi Paesi, tra cui Italia, Spagna, Germania e Polonia. Si va dai tentativi di dissuadere gli elettori a recarsi alle urne a quelli di screditare l'Unione

Riferendosi alle 72 ore prima del voto, però, mercoledì scorso i funzionari dell'Ue le hanno definite "critiche", precisando di aver mobilitato squadre di allerta rapida per rispondere a ogni minaccia cyber, e di aver individuato negli ultimi giorni campagne dirette a diffondere disinformazione elettorale in diversi Paesi Ue, tra cui Italia, Spagna, Germania e Polonia. Si va dai tentativi di dissuadere gli elettori a recarsi alle urne a quelli di screditare l'Unione. Due esempi: "Non andate a votare, perché se l’affluenza alle elezioni europee dell’8 e 9 giugno sarà bassa l’Italia sarà costretta a indire un referendum per uscire dall’Unione Europea"; "Così l'Europa vuole rubarvi la casa".

A febbraio 2023 Viginum, agenzia francese aperta nel 2021 per il contrasto alle ingerenze, ha acceso i riflettori su una rete di almeno 193 siti che diffonde propaganda pro Mosca in difesa dell’invasione russa in Ucraina e critica il governo di Kyiv. Ancor prima Citizen Lab, laboratorio interdisciplinare dell’Università di Toronto, anche a partire da un’inchiesta de Il Foglio, ha scoperto un network in grado di riempire il web di notizie false a favore di Pechino. L’ha battezzato Paperwall e si tratta di almeno 123 siti internet, gestiti all’interno dei confini della Repubblica popolare cinese, che si spacciano per giornali locali di 30 paesi del mondo, tra cui l'Italia.

"La disinformazione, cioè la falsa rappresentazione dei fatti, o una loro narrazione che non corrisponde alla realtà effettiva, preoccupa, soprattutto in un dibattito politico molto polarizzato", conclude Frattasi, ricordando che "in gioco c'è la democrazia. La libertà di voto è un diritto fondamentale e consiste non solo nel fatto che il cittadino possa fisicamente recarsi ai seggi senza impedimenti né controlli da parte di organismi esterni. Ma anche che non sia influenzato da persuasori occulti diretti a manipolarlo".

Crediamo in un giornalismo di servizio a cittadine e cittadini, in notizie che non scadono il giorno dopo. Aiutaci a offrire un'informazione di qualità, sostieni lavialibera

La tua donazione ci servirà a mantenere il sito accessibile a tutti

Inchiesta esclusiva sui "luoghi idonei" delle questure, dove vengono rinchiusi i cittadini stranieri prima del rimpatrio

La tua donazione ci servirà a mantenere il sito accessibile a tutti